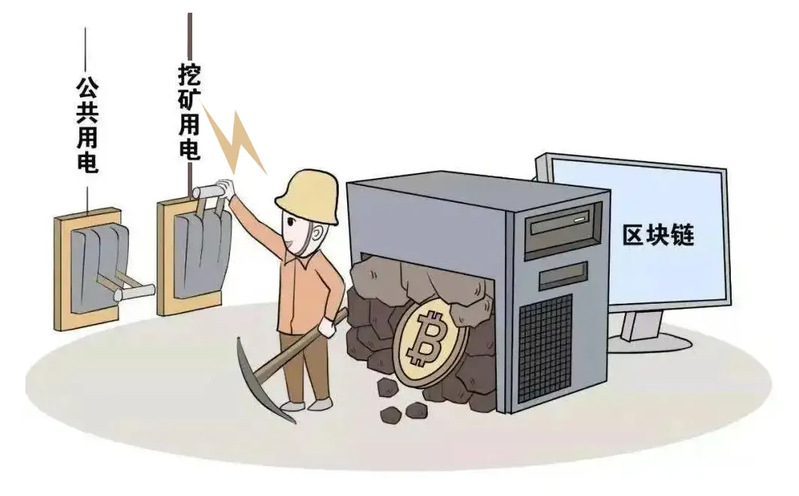

虚拟货币“挖矿”活动,指通过专用“矿机”等计算机设备计算生产虚拟货币的过程。高校拥有众多的高性能服务器,同时用户个人网络安全防护意识相对比较薄弱,存在大量可被利用的资源,因此往往成为黑客入侵、病毒传播进行“挖矿”活动的重要目标。

一、“挖矿”的危害

1.“挖矿”活动需要通过专用“矿机”计算,产生的能源消耗和碳排放量大,会导致学校电力资源的大量耗费。

2.以“挖矿”产生的虚拟货币促使网络黑色产业快速升级,变相滋生各种网络犯罪,如勒索病毒,时刻威胁着校园网络的安全。

3.参与“挖矿”的设备,如CPU、GPU、存储等长期处于高负荷运转状态,会加速其老化,减少其使用年限,给学校带来严重的经济损失和安全隐患。

二、“挖矿”的防范

1.校园网用户要加强安全意识,不打开来源不明的文档、邮件附件等,不浏览被安全软件提示为恶意或存在风险的网站,不安装未知来源的第三方软件,不点击未知链接。

2.安装安全防护软件并及时升级病毒库,定期全盘扫描,保持实时防护。

3.系统用户密码要满足密码复杂度要求:8位以上,包含大小写字母+数字+特殊符号组合。

4.定期查看电脑或服务器进程,及时清理异常进程。

三、“挖矿”的自查自纠

大部分“挖矿”活动为电脑终端被植入木马后的受控行为,用户可根据以下特征进行简单判断:电脑终端被植入木马后,操作卡顿,CPU、GPU使用率高达90%以上且伴有大量对外进行网络连接的日志。用户可通过以下方式自查自纠:

1.Windows系统:使用杀毒软件进行全盘查杀,如查杀出病毒,重启后再次查杀。如果所使用杀毒软件无法根除,可改用别的杀毒软件进行查杀。

2.Linux/Mac系统:安装防病毒软件对主机进行全盘扫描和查杀,如无法清除的建议重新安装系统及应用。

广大师生一定要提高网络安全防范意识,做好日常防范。

来源:人民号